Was ist Kryptographie?

Dieses Video ist Teil des Kurses: "Verschlüsselung für Experten" auf Udemy.com.

Beginnen wir mit der eigentlichen Definition: "Was ist Kryptographie"?

Kryptographie ist die Lehre der Verschlüsselung von Daten und Informationen.

Das ist eine so typische Definition, wie wir sie zum Beispiel bei Wikipedia finden.

Was ist das Ziel: Schutz der Daten vor unbefugten Zugriff.

Wir wollen erreichen, dass niemand anderes als der Empfänger der Daten, diese verwerten kann.

Das heißt, die Daten werden durch Verschlüsselung derart verändert,

das nur der Empfänger in der Lage ist, diese zu entschlüsseln.

Was sich letztlich hinter dem Begriff "Daten" beziehungsweise "Information" verbirgt,

werden wir später noch sehen.

Zunächst reicht ist aus zu verstehen, dass wir erreichen wollen,

dass niemand anderes als der Empfänger, die Daten verwerten kann.

Natürlich benötigen wir dazu bestimmte Technologien, um diesen Schutz zu erreichen.

Anwenden von Verschlüsselungstechnologien zum Schutz der Daten,

gehört natürlich zur Kryptographie dazu.

Aber dazu zeige ich gleich noch einige Folien.

Gehen wir zuerst der Frage nach, was bedeutet eigentlich Schutz der Daten.

Zum einen wollen wir Daten verschlüsseln, um die Vertraulichkeit zu gewährleisten.

Geheimhaltung von Informationen wird noch am ehesten

mit dem Begriff "Verschlüsselung" assoziiert.

Es gibt aber noch andere Gründe, weshalb verschlüsselt wird.

Der Begriff Integrität wird immer dann verwendet,

wenn es um den Schutz der Daten vor Manipulation geht.

Das bedeutet, wurden Daten manipuliert,

dann muss dies durch Verschlüsselung erkennbar sein.

Als letztes wäre noch der Begriff "Authentizität" zum Schutz der Daten zu erwähnen.

Hier geht es speziell um den Schutz der Daten einer Person, also um Identitätsdaten.

Wenn sich also jemand als andere Person im digitalen Netz ausgibt,

dann muss dies durch Verschlüsselung erkennbar sein.

Schauen wir uns zunächst einige Grundbegriffe an,

die in der Verschlüsselung verwendet werden.

Kryptographie ist doch ein sehr komplexes Thema und da ist es wichtig,

dass Ihr die Grundbegriffe versteht.

Zuerst haben wir den Begriff: "Daten".

"Daten" auch "Klartext" genannt sind sensible Daten, welche geschützt werden sollen.

Dies können beliebige Daten sein, welche entweder in binärer Form im Speicher vorliegen,

oder diese sind als Datei gespeichert.

Für die Verschlüsselung ist es egal, was für Daten das sind.

Es kann sich hierbei zum Beispiel um eine Textdatei handeln,

dessen Inhalt wir vertraulich behandeln wollen.

Es kann aber auch ein Hashwert sein, den wir mittels Verschlüsselung absichern wollen.

Was immer das auch für Daten sind,

diese werden in meinen Kursen immer mit diesem Symbol dargestellt.

Als nächstes hätten wir den Algorithmus.

Der Algorithmus ist quasi der Motor der Verschlüsselung,

auf dem die sensiblen Daten angewendet werden.

Ein Algorithmus ist ein Berechnungsverfahren (Vorschrift),

wie Daten in exakterweise verarbeitet werden.

Ich habe hier mal zwei Symbole dargestellt.

In meinen Kursen verwende ich einmal das blaue Symbol für die symmetrische Verschlüsselung.

und einmal das Symbol in türkis für die asymmetrische Verschlüsselung.

Die Algorithmen in der Kryptographie sind im Allgemeinen öffentlich bekannt.

Das heißt jeder kann sich die exakte Berechnungsvorschrift beziehungsweise die Verarbeitung der Daten genau ansehen.

Das hat den Vorteil, dass Schwächen im Algorithmus besser erkannt werden können.

Als nächstes hätten wir den Begriff Schlüssel oder auch Key genannt.

Dieser ist je nach Verfahren ein Passwort, eine Geheimnummer oder einfach nur eine Folge von Bits.

Der Key stellt die eigentliche Geheiminformationen dar und bestimmt maßgeblich die Sicherheit der verschlüsselten Daten.

Im Prinzip kann man sagen, je länger solch ein Key ist, desto sicherer ist die Verschlüsselung.

In meinem Kurs verwende ich das blaue Symbol für den symmetrische n Schlüssel.

Und das rote und grüne Symbol für ein asymmetrisches Schlüsselpaar.

Jetzt stellt sich natürlich die Frage, wozu brauche ich denn noch einen Key wir haben doch den Algorithmus?

Nehmen wir mal an Alice und Bob möchten den gleichen Text verschlüsseln, diesen aber unterschiedliche Empfängern zu senden.

Da der Algorithmus immer gleich ist, sorgt der Key erst dafür dass trotz des gleichen Textes unterschiedliche, verschlüsselte Daten entstehen.

Alice und Bob würden also jeder seinen eigenen Key verwenden und dadurch entstehen unterschiedliche verschlüsselte Daten,

obwohl der Text identisch ist.

Man kann also behaupten, dass der Key den Algorithmus parametrisiert und dadurch die Verschlüsselung erst einzigartig wird.

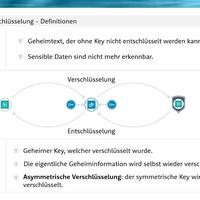

Als nächstes hätten wir den Begriff "verschlüsselte Daten".

Dieses Symbol definiert geheime Daten,

welche ohne den passenden Key nicht entschlüsselt werden können.

Es handelt sich um sensible Daten, welche als solche nicht mehr erkennbar sind.

Das ist ja das Ziel der Verschlüsselung.

Ok, ich will noch kurz den Ablauf der Verschlüsselung erklären.

Links steht das Symbol der Daten und rechts das Symbol der verschlüsselten Daten.

In der Mitte das Symbol vom Algorithmus.

Wenn die Daten auf den Algorithmus angewendet werden dann,

nennt man diesen Vorgang: Verschlüsselung

und als Ergebnis erhält man verschlüsselte Daten.

Natürlich wird dazu ein Key benötigt.

Wendet man die verschlüsselten Daten auf den selbigen Algorithmus an,

dann müssen wieder die ursprünglichen Daten entstehen und diesen Vorgang nennt man "Entschlüsselung".

Auch hier wird wieder ein Key benötigt.

Ich hab hier mal das blaue Symbol für die symmetrische Verschlüsselung verwendet.

Das gleiche Prinzip gilt aber auch bei der asymmetrischen Verschlüsselung.

Als letztes Symbol will ich noch kurz den verschlüsselten Key erklären,

welches ich in meinem Kurs mit diesem Symbol darstelle.

Hierbei handelt es sich also um das Schlüsselmaterial, welches auch verschlüsselt wird.

Die eigentliche Geheiminformationen wird also selbst wieder verschlüsselt.

Jetzt fragt ihr euch, wie das gehen soll,

denn für die Verschlüsselung eines Keys würde ich ja wieder einen neuen Key benötigen!

Dem ist auch so, nur dass diesmal ein asymmetrisches Schlüsselpaar verwendet wird.

Zum Beispiel werden in der hybriden Verschlüsselung zunächst die Geheimdaten symmetrisch verschlüsselt.

Anschließend wird er dazu verwendete symmetrische Key, asymmetrisch verschlüsselt.

Und dazu wird ein public und private Key Schlüsselpaar benötigt.

Das hört sich jetzt ein wenig kompliziert an.

Im Abschnitt "hybride Verschlüsselung" in diesem Kurs schauen wir uns das noch etwas genauer an.

Soviel zum allgemeinen Prinzip in der Kryptographie.